Podłączając komputer do internetu użytkownicy narażają się na możliwość utraty coraz większej ilości danych gromadzonych na dyskach twardych. Zagrożenie można ograniczyć instalując np. nowy pakiet firmy Kaspersky Lab.

Produkt dostępny w polskiej wersji językowej

to kompleksowy system zabezpieczeń,

w skład którego wchodzi moduł chroniący

przed wirusami i innymi rodzajami szkodliwego

kodu, zapora ogniowa, moduł antyspamowy, system

chroniący poufne informacje oraz narzędzia

do sprawowania kontroli rodzicielskiej. Producent

położył nacisk na koncepcję potrójnej ochrony realizowanej

w oparciu o sygnatury, działania proaktywne

oraz heurystykę.

Instalacja

Pakiet ma niewielkie wymagania, pokrywające

się z rozsądnym minimum sprzętowym dla

wspieranych systemów operacyjnych. Użytkownik

powinien przygotować co najmniej 50 MB

wolnej przestrzeni dyskowej. Niezbędne jest też

posiadanie Internet Explorera w wersji 5.5 lub

wyższej. Produkt może chronić systemy Windows

2000, XP i Vista. W przypadku dwóch ostatnich

wspierane są też edycje 64-bitowe. Instalacja

może przebiegać w dwóch trybach.

Wariant

ekspresowy jest szczególnie użyteczny dla

mniej doświadczonych użytkowników i opiera się

na predefiniowanych parametrach. Tryb niestandardowy

jest przeznaczony dla osób, które chcą

precyzyjnie dostosować pakiet do własnych potrzeb.

Wadą jest brak znanej z konkurencyjnych

rozwiązań możliwości instalowania standardowej

wersji produktu na kilku komputerach. Dostępna

jest natomiast tańsza o ponad 30% wersja

Home Edition kierowana do użytkowników domowych,

nie wykorzystujących komputera do celów

komercyjnych.

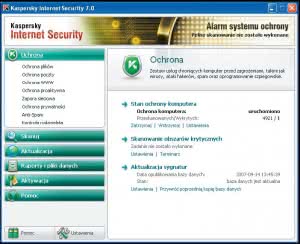

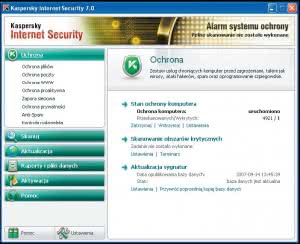

Interfejs użytkownika

Gruntownie zmodernizowany interfejs użytkownika

grupuje w głównym oknie programu narzędzia

związane z poszczególnymi kategoriami

zabezpieczeń. Zapewnia dostęp do opcji konfiguracyjnych,

pomocy, raportów oraz umożliwia

uruchomienie procesu skanowania na żądanie.

W górnej części okna pojawiają się informacje o stanie zabezpieczeń, uzupełnione sygnalizacją

kolorystyczną. Zielone zabarwienie oznacza, że

komputer jest chroniony, żółte wskazuje na sytuację

wymagającą uwagi, natomiast czerwone

oznacza poważne zagrożenie dla systemu. Interfejs

jest łatwy w użyciu i może być modyfikowany

za pomocą skórek.

Ochrona antywirusowa

Mechanizm antywirusowy chroni przed wszelkimi

typami szkodników, począwszy od wirusów,

przez robaki, trojany, keyloggery, rootkity

aż po oprogramowanie szpiegujące. W ramach

koncepcji potrójnej ochrony pierwszą linię zabezpieczeń

stanowią mechanizmy wykorzystujące

sygnatury do wykrywania znanych zagrożeń.

Druga warstwa to środki proaktywne, testujące

kod poprzez uruchamianie go w odizolowanym

i bezpiecznym środowisku. Trzecim fundamentem

są procedury heurystyczne analizujące

procesy w poszukiwaniu szkodliwych działań.

Zmiany dokonane przez niebezpieczny kod

w plikach i systemie operacyjnym mogą być anulowane,

co ułatwia m.in. ochronę przed szkodnikami

szyfrującymi pliki użytkownika. Zabezpieczenia

wykrywają też próby uruchamiania

przeglądarki z parametrami oraz wstrzyknięcia

kodu do procesów.

Na bieżąco skanowana jest poczta elektroniczna

obsługiwana w oparciu o protokoły POP3,

SMTP i IMAP. Kontrolowane są też wiadomości

z grup dyskusyjnych (protokół NNTP). W sposób

ciągły sprawdzane są wszystkie otwierane

i modyfikowane pliki. Pełne skanowanie może

być uruchomione na żądanie użytkownika lub

w oparciu o harmonogram.

Godne uwagi jest

zmniejszanie tempa funkcjonowania skanera po

zwiększeniu aktywności użytkownika. Korzystny

wpływ na wydajność mają również technologie

umożliwiające omijanie podczas skanowania

plików, których nie zmodyfikowano od czasu

ostatniego badania.

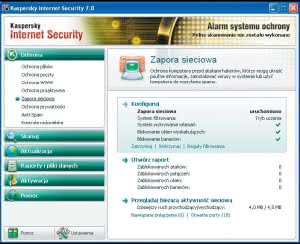

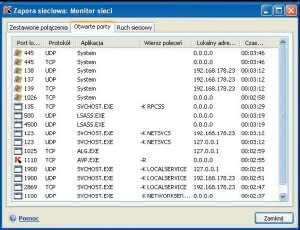

Zapora ogniowa

Moduł dwukierunkowej zapory ukrywa obecność

komputera w sieci, zmniejszając ryzyko ataku.

System IDS/IPS wykrywa i blokuje wszelkie

włamania. Godne uwagi jest skanowanie ruchu

w połączeniach szyfrowanych (SSL), które mogą

być wykorzystywane do przesyłania szkodliwego

kodu.

Zapora może funkcjonować w kilku trybach,

począwszy od zezwalania wszystkim aplikacjom

na uzyskiwanie dostępu do sieci, blokowania/

tolerowania aktywności programów spełniających

wymogi reguł predefiniowanych i stworzonych

przez użytkownika, poprzez wariant nauki,

w którym każdy nowy rodzaj aktywności

wymaga podjęcia decyzji przez użytkownika,

aż po całkowite blokowanie ruchu. Nieco dziwi

fakt, że domyślne ustawienia w trybie instalacji

ekspresowej umożliwiają aktywność sieciową

wszystkim aplikacjom, przy założeniu że nie zostanie

wykryta próba ataku. Jest to ułatwienie

dla początkujących internautów.

Zaawansowani mogą dokonać zmian w konfiguracji zwiększających

restrykcyjność zapory już w trakcie instalacji.

Warto wspomnieć o indywidualnych ustawieniach

dla każdej z dostępnych sieci, a także o ponad

dwustu szablonach ułatwiających tworzenie

reguł dla popularnych aplikacji. Zapora została

zoptymalizowana na potrzeby programów intensywnie

korzystających z internetu, co zaowocowało

zmniejszeniem poziomu opóźnień, ważnym

szczególnie dla użytkowników gier sieciowych.

Umożliwia też blokowanie reklam i okienek wyskakujących

oraz dostarcza informacje o bieżącej

aktywności sieciowej.

Moduł antyspamowy

Zwalczanie niepożądanych wiadomości ułatwiają

różne kategorie filtrów. Skuteczność samouczących

się algorytmów wzrasta wraz z upływem

czasu. Spam jest wykrywany w oparciu o analizę

tekstu wiadomości i jej konstrukcji. Filtr może

negować listy zawierające ilustracje, lecz pozbawione

treści lub te, w których użyto niewidocznego

tekstu. Badane są również elementy graficzne.

Stosowane są też białe i czarne listy, na

których mogą się znaleźć adresy e-mail i frazy

wprowadzone przez użytkownika. Zwalczane są

ponadto elementy związane z phishingiem. Wykryty

spam jest oznaczany nagłówkami umieszczanymi

w temacie wiadomości.

W przypadku programów Outlook, Outlook Express, Windows

Mail i The Bat przesyłki z nagłówkiem mogą być

automatycznie przenoszone do odpowiednich folderów.

Pasek narzędzi umożliwia zmianę statusu

listu, w przypadku gdy program błędnie ocenił

jego zawartość. Użytkownicy innych klientów

poczty mogą wykorzystać oznaczenia do samodzielnego

stworzenia reguł. Narzędzie prezentujące

informacje o nadawcach i temat wiadomości

przed pobraniem treści listów z serwera

umożliwia natomiast usuwanie przesyłek zanim

trafią w całości do komputera.

Kontrola rodzicielska i ochrona poufnych informacji

Nowym elementem w pakiecie jest moduł kontroli

rodzicielskiej. Umożliwia on ograniczanie

pociechom dostępu do nieodpowiednich treści

w oparciu o białe i czarne listy zasobów, a także

w wyniku analizy zawartości stron WWW pod

kątem obecności elementów związanych z pornografią,

przemocą i hazardem. Standardowo

oferowane są trzy profile różniące się skalą restrykcji,

począwszy od dziecka, przez nastolatka

do rodzica. Zmiana profilu jest chroniona hasłem.

Po włączeniu kontroli rodzicielskiej informacje

o przeglądanych witrynach są rejestrowane

w dzienniku, niezależnie od wykorzystywanego

konta. Moduł ten umożliwia również ograniczanie

dziecku dostępu do internetu poprzez wyznaczanie

limitu dziennego lub wprowadzanie

harmonogramu opartego o przedziały czasowe.

Szkoda, że producent nie zastosował siatki umożliwiającej

graficzne ustalanie limitów w skali tygodnia.

Użyteczne jest to, że ustawienia odnoszą

się do całego ruchu sieciowego, a tym samym

są niezależne od przeglądarki wykorzystywanej

przez użytkownika.

Prezentowany pakiet umożliwia także zabezpieczanie

danych znajdujących się w tzw.

chronionym obszarze systemu Windows, ułatwia

zwalczanie phishingu, a ponadto blokuje

dialery. Ochronie podlegają m.in. identyfikatory

i hasła, numery kart kredytowych oraz kody PIN.

Wszelkie próby przechwytywania i przesyłania

tego typu danych są blokowane.

Aktualizacja, dysk ratunkowy

i inne moduły

Laboratorium przygotowujące aktualizacje sygnatur

i programu pracuje 24 godziny na dobę. Nowe pliki

są pobierane automatycznie co godzinę lub częściej

w przypadku występowania masowych infekcji. W

nowej odsłonie pakietu zastosowano technologię

redukującą rozmiar plików z uaktualnieniami i optymalizującą

proces ich pobierania, m.in. w zależności

od obciążenia serwera. Możliwe jest także cofnięcie

ostatniej aktualizacji. Licencja upoważnia do

bezpłatnego pobierania aktualizacji przez 12 miesięcy

od zainstalowania produktu.

Kreator dysku ratunkowego pozwala nawet

niedoświadczonym użytkownikom naprawiać system

po wystąpieniu poważnej awarii związanej

z aktywnością szkodliwego kodu. Wymaga on posiadania

programu Bart PE Builder i płyty instalacyjnej

systemu Windows XP wraz z dodatkiem

Service Pack 2.

Należy też wspomnieć o modułach

uniemożliwiających szkodnikom wyłączenie

mechanizmów ochronnych oraz dokonanie zmian

w rejestrze systemowym. Użyteczna jest również

ochrona ustawień programu hasłem, a także zapisywanie

ich oraz wczytywanie z pliku.

Sprawne narzędzie wymagające

zmian w konfiguracji

Kaspersky Internet Security 7.0 to sprawne narzędzie

umożliwiające ochronę komputera przed

znanymi i niezidentyfikowanymi dotychczas zagrożeniami.

Potencjał pakietu jest bardzo duży,

aczkolwiek w celu zwiększenia jego skuteczności

konieczne jest dokonanie zmian w konfiguracji

i zastosowanie bardziej restrykcyjnych ustawień.

Domyślne parametry, zwłaszcza w przypadku instalacji

ekspresowej, stanowią kompromis między

wysokim poziomem ochrony a wydajnością

programu.

Istotne jest jednak to, że zaawansowani

użytkownicy mogą skorzystać z rozbudowanych

narzędzi konfiguracyjnych, natomiast początkujący

internauci ułatwią sobie pracę pozostając

przy wysoce zautomatyzowanej ochronie.

Na słowa uznania zasługuje też duża szybkość

działania i oszczędne gospodarowanie zasobami

systemowymi. Mile widziane byłyby zmiany

zwiększające możliwości i elastyczność modułu

kontroli rodzicielskiej.

Informacje

|

Producent: Kaspersky Lab Strona WWW: http://www.kaspersky.pl Cena (sugerowana brutto): 130 zł Liczba stanowisk objęta licencją: 1 Systemy: Windows XP, Windows Vista Ocena: 9/10 |