Napisanie programu antyszpiegowskiego jest obecnie kwestią kilku godzin, a najwyżej kilku dni. Program taki zawiera estetyczny, oparty o skórki interfejs użytkownika, sporo opcji, monitor antyszpiegowski, a także możliwość szybkiego i pełnego skanowania oraz uaktualniania definicji za pomocą internetu. Do tego trzeba jeszcze dorobić stronę WWW o intrygującej treści i profesjonalnym wyglądzie, z której będzie można pobrać najnowszą wersję programu.

Korzystając z tego, że programy szpiegowskie to temat bardzo na czasie, wielu nieuczciwych programistów próbuje szybko wzbogacić się na naiwności i niewiedzy przeciętnego internauty. A jest o co walczyć, bo użytkownicy powodowani koniecznością ochrony swoich komputerów są i będą skłonni sięgać do portfela.

Liczba fałszywych programów antyszpiegowskich pojawiających się w internecie rośnie lawinowo. Trzeba przyznać, że autorzy tych aplikacji potrafią być bardzo kreatywni. Wykorzystują wszystkie dostępne środki, wszelkie triki i pomysły, które \”pomagają\” użytkownikowi w podjęciu \”jedynie słusznej decyzji\”, tj. o dokonaniu zakupu programu.

Najmniej groźne programy tego typu próbują po prostu nakłaniać użytkownika do kupna licencji przy każdej okazji i nie różnią się tym samym od innego natrętnego oprogramowania (zwanego po angielsku nagware).

Niektóre fałszywe aplikacje antyszpiegowskie faktycznie skanują system, ale robią to w sposób bardzo prymitywny. Używają naiwnych metod wykrywania zainfekowanych obiektów (np. po nazwie pliku lub jej części), co powoduje, że nieproszeni goście zawsze zostaną wykryci. I o to oczywiście chodzi autorowi programu, bo jest to doskonała okazja do zaproszenia użytkownika do zakupu licencji.

Na dodatek programy te próbują naśladować znane oprogramowanie antyszpiegowskie, antywirusowe lub zapory ogniowe. Interfejs do złudzenia przypomina klasyczne rozwiązania stosowanie w prawdziwych programach antyszpiegowskich (najczęściej są to klony interfejsu programów SpyBot Search & Destroy oraz Lavasoft Ad-Aware).

Co więcej, niektóre elementy graficzne do złudzenia przypominają te z interfejsu systemu operacyjnego. Klasycznym przykładem jest np. charakterystyczna ikona programu SpyHoax (powiązanego z programem SpySheriff), podobna do ikony zapory ogniowej, obecnej w systemie Windows XP SP2.

Co jakiś czas nad taką fałszywą ikoną pojawia się chmurka z informacją, że system jest zagrożony i należy niezwłocznie zakupić określony program antyszpiegowski. Ze względu na podobieństwo do prawdziwej ikony systemowej oraz treść komunikatu użytkownik może błędnie założyć, że jest to komunikat systemowy!

Największy tupet wykazują jednak ci autorzy programów antyszpiegowskich, którzy korzystają z metody licencjonowania programu opartej na adware. W trakcie instalacji programu oprócz właściwej aplikacji instaluje się także dodatkowy moduł adware, który z definicji powinien być przez program wykrywany!

Jak się można domyślić, moduł ten nie jest wykrywany przez zainstalowany program antyszpiegowski, mimo że jest rozpoznawany przez inne, prawdziwe programy tego typu.

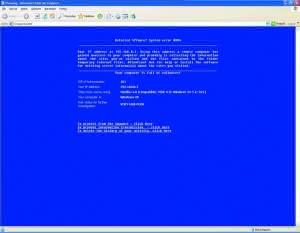

Zatem w jaki sposób tak kiepskie oprogramowanie znajduje drogę do komputerów użytkowników? Ponieważ również w tym zakresie autorzy fałszywek wykazują sporo inicjatywy, albo program dostaje się do komputera bez wiedzy użytkownika, tj. za pośrednictwem luki w systemie (często w ten sposób do systemu dostaje się bardzo mały program, który ma \”pomóc\” przekonać użytkownika, że konieczny jest zakup danego programu), albo jest dostępny wśród programów, które można znaleźć w internecie.

Nie wszystkie strony oferujące usługi pobierania różnego typu oprogramowania testują zamieszczane aplikacje. Stąd fałszywki mogą być dostępne na stronie dopóki nie zostaną publicznie napiętnowane i uznane za niebezpieczne.

Jeśli dodamy do tego sprytne i często nieuczciwe chwyty marketingowe, którymi posługują się autorzy stron, a także stosowane przez nich różne techniki pozycjonowania w wyszukiwarkach, droga do potencjalnego klienta nie wydaje się już tak długa.

Aby przekonać się, czy łatwo wykryć w systemie pliki powiązane z treściami erotycznymi, wystarczy poszukać na dysku twardym plików, które zawierają w nazwie słowo \”sex\”. Jak się okazuje, nawet w systemie świeżo po instalacji można odnaleźć przynajmniej kilka takich plików, jednak nie mają one oczywiście nic wspólnego z seksem.

Niestety, wiele fałszywek korzysta z groźniejszych metod \”perswazji\”. Po instalacji właściwego programu potrafią np. pobrać z internetu i zainstalować prawdziwe oprogramowanie szpiegowskie. Tym samym system zostaje zainfekowany przez program, który ma za zadanie chronić przed infekcją!

Wspomniane techniki marketingowe to często kłamstwa lub niepełna prawda: np. po wejściu na stronę programu pojawia się komunikat, że system jest zagrożony.

Popularną metodą jest także zamieszczanie na stronie nieprawdziwych statystyk dotyczących programu, tabelek \”porównujących\” program ze znanymi programami konkurencji, nieprawdziwe informacje o zdobytych nagrodach, a także różnego rodzaju stwierdzenia lub pytania retoryczne, które mają skłonić użytkownika do pobrania programu.

Stwierdzenia te często publikowane są w formie listy, np. \”jeśli serfujesz często po internecie…\”, \”jeśli kiedykolwiek pobierałeś pliki z internetu…\”. Na końcu listy, niczym przysłowiowa kropka nad \”i\”, znajduje się stwierdzenie: \”jeśli którakolwiek z opisanych sytuacji wydaje ci się znajoma, twój system jest prawdopodobnie zainfekowany\”.

Jak rozpoznać fałszywy program antyszpiegowski?

Trudno jednoznacznie odpowiedzieć na to pytanie. Przede wszystkim nie należy ufać ślepo temu, co widzimy na ekranie komputera. Często wystarczy użyć kilku konkurencyjnych (często darmowych) programów, aby przekonać się, że któryś z nich podaje nieprawdziwe informacje.

Pomocna powinna być lista cech, którymi charakteryzują się fałszywe programy. Agresywnie domagają się one zakupu klucza seryjnego, nawet jeśli nie wykryły niczego podejrzanego.

Usuwanie odnalezionych w systemie śladów bytności programów złośliwych jest możliwe tylko po zarejestrowaniu. Programy takie wykrywają ślady obecności programów złośliwych, których w rzeczywistości nie ma w systemie.

Potrafią także wykryć pliki należące do systemu i obecne w nim od momentu zainstalowania lub ciasteczka (ang. cookies) nie związane z żadną podejrzaną witryną.

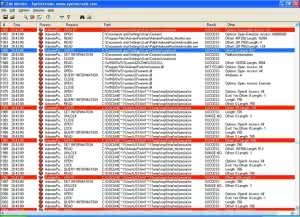

Zazwyczaj skanują cały system w ciągu kilku sekund, a ich statystyki pokazują olbrzymią liczbę wykrytych procesów (np. 200), przeskanowanych plików czy obiektów. Często też niektóre opcje programu nie działają lub są nieaktywne, a uaktualnianie definicji nie działa lub odbywa się błyskawicznie.

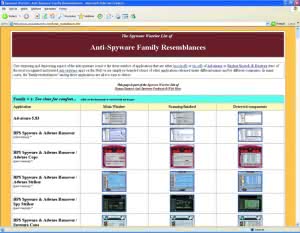

Wreszcie programy te z reguły są tworzone hurtowo – rejestrowanych jest kilka domen internetowych, z których można pobrać prawie identyczne wersje tego samego programu (np. SpyAxe i SpyFalcon).

Serwis, który trzeba znać!

W serwisie Spyware Warrior:

http://www.spywarewarrior.com/rogue_anti-spyware.htm

znajdziemy listę fałszywych lub podejrzanych programów antyszpiegowskich i powiązanych z nimi stron WWW. Trzeba przyznać, że ilość fałszywych aplikacji jest porażająca!

W tym samym serwisie, pod adresem:

http://www.spywarewarrior.com/family_resemblances.htm

znajdziemy zrzuty ekranu z danego programu.

Wniosek jest prosty…

Aby uchronić się przed plagą fałszywych programów antyszpiegowskich, po prostu instalujmy tylko sprawdzone programy. Jak to zrobić? Należy je pobierać z ich stron domowych, a nie z żadnych serwisów pośredniczących czy podejrzanych, internetowych katalogów oprogramowania.

Oto kilka najpopularniejszych programów typu antispyware i adresy ich witryn w internecie:

- Spybot Search & Destroy – http://www.safer-networking.org/pl/index.html

- Ad-Aware SE Personal – http://www.lavasoftusa.com

- Windows Defender (dawniej Microsoft AntiSpyware) – http://www.microsoft.com/poland/security/spyware/default.mspx

- SpywareBlaster – http://www.javacoolsoftware.com/spywareblaster.html

- SUPERAntiSpyware – http://www.superantispyware.com

Pamiętajmy też, że moduł antyszpiegowski jest obecnie składnikiem praktycznie każdego pakietu typu \”Internet Security\”, np. Norton Internet Security, Panda Internet Security itp., jak również coraz więcej popularnych programów antywirusowych (np. polski mks_vir) zawiera mechanizmy do zwalczania spyware\’u.